جداسازی اینترنت از شبکه داخلی

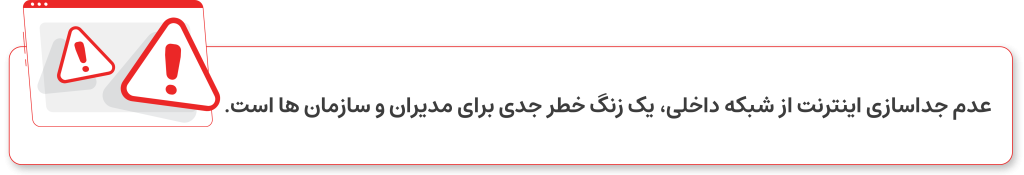

با توجه به تهدید های جدی سایبری، حملات بسیار هکر ها، بدافزار های جدید، باج افزار ها و به طور کلی تهدید هایی که سازمان ها امروزه با آن رو به رو هستند و تمامی این تهدید ها در بستر اینترنت می باشند. جداسازی ترافیک شبکه داخلی سازمان از ترافیک اینترنت یکی از دغدغه های مهم مدیران شبکه در سازمان ها به شمار می رود. راهکارهایی برای جداسازی اینترنت وجود دارد. اولین راهکار جداسازی فیزیکی می باشد. این راهکار برای سازمان های بسیار بسیار حساس بهترین روش خواهد بود. اما برای دیگر سازمان ها این روش بسیار هزینه بر بوده و صرفه اقتصادی ندارد. به عبارت دیگر جداسازی فیزیکی دو شبکه اینترنت و داخلی با توجه به هزینه های بسیار زیاد این روش و همچنین زمانبر بودن پیاده سازی و پیچیدگی نگهداری دو شبکه به طور موازی بسیاری از مدیران شبکه از این روش استفاده نمی کنند.

بخشنامه جداسازی اینترنت و اینترانت

بخشنامه جداسازی اینترنت از شبکه داخلی پس از کشف ویروس Flame به صورت یک بخشنامه به سازمان ها و صنایع ابلاغ گردید. ویروس Flame بعد از حدود دو سال فعالیت خاموش در شبکه وزارت نفت شناسایی شد اما این زنگ خطری بود که نشان میداد اقدامات امنیتی به صورت کامل و بر اساس نیاز ها انجام نمیشوند. تنها راهکار ارائه شده در این بخشنامه جداسازی اینترنت از شبکه داخلی می باشد.

روش های جداسازی اینترنت از شبکه داخلی

جداسازی فیزیکی

ایجاد یک شبکه موازی با شبکه فعلی برای دسترسی به اینترنت

معایب جداسازی فیزیکی اینترنت از شبکه دخلی

❌ هزینه های بسیار برای خرید تجهیزات

❌ افزایش هزینه های نگهداری و تعمیرات

❌ مشکلات پیش آمده هنگام استفاده از حافظه های جانبی

❌ انتقال اطلاعات و داده ها

❌ عدم توانایی در توسعه یک شبکه جدید

جداسازی منطقی

ایجاد یک زیرساخت منطقی به منظور دسترسی به اینترنت از شبکه داخلی

مزایای جداسازی منطقی شبکه از اینترنت

✅ راه اندازی با ایجاد کمترین زیرساخت در شبکه

✅ انجام جداسازی اینترنت از شبکه داخلی با کمترین هزینه

✅ کاهش هزینه های خرید تجهیزات جدید و خرید لایسنس

✅ کاهش حجم کاری واحد فناوری اطلاعات

✅ امکان استفاده از اینترنت در تمامی دستگاه ها با سیستم عامل های مختلف

✅ امکان تفکیک ترافیک و مدیریت داده های منقل شده

✅ جلوگیری از ورود فایل های مخرب

✅ جلوگیری از درز اطلاعات حساس سازمان

✅ امکان ایجاد لایه های امنیتی بیشتر

✅ امکان ایجاد زیرساخت های Load Balancing

✅ امکان ایجاد زیرساخت Hight Availability

✅ افزایش توانایی سرویس دهی در حجم بالا

جداسازی منطقی از چه روشی استفاده می کند؟

Horizon در کنار UAG

سیتریکس در کنار NetScaler

راهکار های مجازی سازی ایمن

پیشنهاد ترند پرند برای جداسازی اینترنت از شبکه داخلی

اگر از ما سئوال کنید که چه راهکاری را برای جداسازی اینترنت از شبکه داخلی پیشنهاد می کنید 100 درصد به شما می گوییم که از نرم افزار های سیتریکس استفاده کنید. دلیل این امر هم این است که شما هنگامی که از Citrix virtual apps and Desktop در کنار Citrix NetScaler استفاده می کنید، NetScaler علاوه بر این که یک ADC می باشد، یک WAF هم هست. به این ترتیب خیال شما آسوده خواهد بود. تنها پورت استفاده شده بین کلاینت و نت اسکیلر در این طراحی هم 443 می باشد.

قابلیت های طرح جداسازی اینترنت ترند پرند

سیتریکس NetScaler یک درگاه حرفه ای و یک WAF قدرتمند

با استفاده از قابلیت های سیتریکس NetScaler به راحتی می توانید تمامی ارتباط ها را کنترل کرده و بر روی آن ها نظارت داشته باشید. استفاده از قابلیت WAF در این راهکار قدرتمند تمامی آنچه را که شما برای جداسازی اینترنت از شبکه داخلی نیاز خواهید داشت را به شما میدهد.

تکلیف دسترسی با VPN و ... برای جداسازی اینترنت از شبکه داخلی چیست؟

در راهکارهای مختلف چون استفاده از VPN ، Proxy ، Direct Access و… و حتی VLAN بندی یک نکته جالب وجود دارد. کامپیوتر شما به اینترنت متصل خواهد شد آن هم به صورت مستقیم. و بعد از قطع کردن آن کامپیوتر به شبکه داخلی باز خواهد گشت. که این سبب انتقال بدافزار ها، ویروس ها و… به زیرساخت خواهند شد. پس عملا استفاده از این تکنیک ها تمامی خطرات قبل را به همراه خواهد داشت. عملا شما برای مدتی این جداسازی را انجام داده اید. و در صورتی که پیکربندی ها هم درست نباشد، در آن تایم اتصال هم دسترسی وجود دارد.

آیا آنتی ویروس و فایروال برای امنیت شبکه کافی هستند؟

ابزار ها و نرم افزار های بسیار زیادی هستند که سازمان ها با استفاده از آن ها می توانند برای ارتقا امنیت شبکه خود استفاده کنند که از معروف ترین آن ها می توان به آنتی ویروس ها اشاره کرد. امروزه تقریباً همه سازمان ها از آنتی ویروس ها استفاده می کنند. فایروال های جدید نیز برای محافظت هرچه بیشتر سازمان ها طراحی شده اند. اما نکته اینجاست که دیگر بحث آن نیست که اگر حمله ای اتفاق افتد و یا نفوذی صورت گیرد، اکنون مسئله آن است که وقتی حمله صورت گرفت یا نفوذی انجام شد آیا برای آن آماده هستیم یا خیر. با توجه به رشد روز افزون تهدید ها و ارائه خدمات هک و نفوذ و به طور کلی جرائم اینترنتی به عنوان سرویس (cybercrime as service) هر لحظه سازمان مورد تهدید است. و بالاخره شما هم روزی با این تهدید ها رو به رو خواهید شد. پس استفاده از آنتی ویروس ها ( که البته در حمله باج افزار ها دیدیم که زیاد کارآمد نیستند) و همچنین فایروال ها به تنهایی کارآمد نخواهد بود و باید از روش ها و راهکار های بهتر استفاده کرد. راهکار هایی که در کنار آنتی ویروس ها و فایروال ها بتوانند به افزایش امنیت شبکه سازمان کمک کنند.

پیچیدگی جداسازی اینترنت به صورت فیزیکی

در شرایط جداسازی اینترنت به صورت فیزیکی، تیم فناوری اطلاعات باید چندین شبکه را طراحی و پیاده سازی کنند. معمولاً، یک شبکه برای استفاده داخلی کاربران که به طور فیزیکی به اینترنت متصل نیست. یک شبکه دیگر که کاربران بتوانند به اینترنت متصل شوند. تیم فناوری اطلاعات بسته به سناریو های مختلف و همچنین نیاز های سازمان ممکن است چندین شبکه بسازند که کاربران باید از آن ها استفاده کنند. این جداسازی پیچیدگی زیادی در زیرساخت شبکه سازمان ایجاد می کند. به این ترتیب مدیریت کاربران و این میزان شبکه برای تیم فناوری اطلاعات به گونه پیچیده می شود که ممکن است با یک اشتباه کوچک یک درز اطلاعاتی بوجود آید.

بسته جایگزین جداسازی اینترنت

تکنولوژی مجازی سازی سرور یکی از انواع مجازی سازی های است که امروزه در بسیاری از سازمان ها استفاده می شود. می توان گفت که تمامی سازمان ها اقدام به مهاجرت به زیرساخت های مجازی سازی شده کرده اند. آن سازمان هایی هم که اقدام به مجازی سازی نکرده اند باید اقدام کنند. به طور کلی هنگامی که از مجازی سازی به تنهایی صحبت می شود مجازی سازی سرور را مدنظر دارند. یکی از دلایل محبوبیت مجازی سازی سرور در میان کارشناسان و متخصصان شبکه و فناوری اطلاعات ویژگی های آن است. کاهش هزینه ها، افزایش عملکرد سرور ها، افزایش سرعت انجام فعالیت ها و ارتقا امنیت در دیتاسنتر ها مهم ترین مزیت های استفاده از مجازی سازی سرور در زیرساخت شبکه سازمان ها است.

اما مجازی سازی تنها مجازی سازی سرور ها نیست. با استفاده از مجازی سازی شبکه می توان مزیت های مجازی سازی را در زیرساخت شبکه سازمان نیز استفاده کرد. دیتاسنتر ها تغییرات زیادی پیدا کرده اند. با بهره گیری از انواع مجازی سازی در دیتاسنتر نوع جدیدی از دیتاسنتر ها ساخته شده که به آن دیتاسنتر مبتنی بر نرم افزار گویند. در دیتاسنتر مبتنی بر نرم افزار از انواع مجازی سازی استفاده شده است. دیتاسنتر مبتنی بر نرم افزار به دلیل استفاده از آخرین تکنولوژی ها امنیت بسیار بالایی دارد. دلیل اصلی این امنیت نیز مدیریت سهل آسان آن است. به عبارت دیگر امنیت شبکه حاصل مدیریت صحیح می باشد. در صورتی که یک سازمان زیرساخت خود را به دقت مدیریت کند و همه چیز را کنترل کند احتمال این که در یک نفوذ خسارت های زیادی به آن وارد شود بسیار کم است.

جداسازی اینترنت به صورت مجازی

در مقایسه با جداسازی شبکه به صورت فیزیکی، سیتریکس و Horizon نیاز به استفاده از شبکه های متفاوت ندارد. این موضوع باعث کاهش هزینه های عملیاتی خواهد شد. از طرف دیگر سازمان ها می توانند با استفاده از ویژگی URL Redirection آلودگی به بد افزار ها را در دسکتاپ های موجود در دیتاسنتر کاهش دهند. با استفاده از این ویژگی پالیسی های تنظیم شده URL ها را به مرورگر موجود در دستگاه کاربر انتقال می دهد به این ترتیب خطر دانلود بد افزار در شبکه داخلی سازمان و دسکتاپ های محافظت شده کاهش میابد.

بررسی باج افزار ها یکی از دلایل برای جداسازی اینترنت و اینترانت

باج افزار ها برنامه های متن بازی هستند که اقدام به رمزنگاری فایل ها و فولدر ها می کنند. پس تا اینجا متوجه شدیم که باج افزار یک برنامه است که خیلی هم به درد می خورد. در صورتی که لحظه ای به جای دقت به اسم باج افزار به خود برنامه توجه کنیم درمیابیم که بسیاری از ما از برنامه های مشابه استفاده می کنیم. برنامه هایی که بر روی فایل ها و فولدر ها قفل گذاری می کنند. اما در این حالت شما رمز را هم به همراه دارید. در مورد باج افزار ها چند جمله بسیار زیبا می توان بیان کرد: “باج افزار مثل چاقو است، در صورتی که دست دکتر باشد می تواند درمان کند. اما در صورتی که دست یک قاتل باشد می تواند نابود کند.” این به این معناست که می توان از برنامه هایی که به عنوان باج افزار وجود دارد به عنوان یک برنامه رمزنگاری فایل ها استفاده کرد. اما تفاوت دارد که دست چه کسی باشد. جمله جالب دیگر این است که “دلیل اصلی آلودگی سازمان ها به باج افزار ها ضعف مدیریت مدیران شبکه است.” این حرف هم کاملاً درست می باشد، متأسفانه مدیران شبکه سازمان ها تنها با استفاده از آنتی ویروس ها می خواهند با باج افزار ها روبه رو شوند که این کاملاً اشتباه است. آنتی ویروس در خصوص باج افزار های جدید کاری نمی تواند کند. در مقالات آینده به امید خدا به بررسی دقیق تر باج افزار می پردازیم. جداسازی اینترنت از اینترانت می تواند بسیاری از آلودگی های باج افزار ها را خنثی کند.

تهدید های نو، باج افزار ها و EMAIL COMPROMISE

نفوذکنندگان هر روزه از تکنولوژی های جدید برای حمله به افراد، سازمان ها و حتی دولت ها استفاده می کنند. از جمله مهم ترین تکنیک هایی که امروزه نفوذ کنندگان استفاده می کنند، باج افزار ها هستند. مکانیسم حمله باج افزار به گونه ای است که ابتدا هکر با دسترسی به دستگاه کاربر به هر طریقی یک کد مخرب را اجرا می کند. با اجرای این کد مخرب تمامی فایل ها و فولدر های موجود در دستگاه قربانی قفل می شوند. پس از آن قربانی برای باز کردن قفل فایل ها باید باج دهد. باید در این جا بیان کرد که متأسفانه با پرداخت باج هم شما به کلید قفل فایل ها دسترسی پیدا نخواهید کرد. حمله باج افزار همان طور که در ماه مه سال ۲۰۱۷ با استفاده از باج افزار wannaCry صورت گرفته شد می تواند تا این حد بزرگ و وسیع باشد. در آن حمله بیش از دویست هزار دستگاه در بیش از ۱۵۰ کشور آلوده به این باج افزار شدند.

یکی دیگر از تکنولوژی هایی که حمله کنندگان استفاده می کنند Email Compromise است. از جمله مشهور ترین این حملات می توان به حمله سال ۲۰۱۶ اشاره کرد که در آن شرکت Leoni AG چهل میلیون یورو از دست داد. حمله به این صورت بود که مدیر مالی این شرکت چهل میلیون یورو را به یک حساب بانکی نامعلوم منتقل کرد. دلیل این امر هم دریافت ایمیلی از یکی دیگر از مدیران مبنی بر این درخواست بوده است. در این حمله نفوذ کننده با استفاده از ایمیل یکی از مدیران عالی رتبه این درخواست را برای مدیر مالی ارسال کرده و مدیر مالی دست به اجرای این درخواست زده است.

مقالات مرتبط

کارشناسان ما آماده ارائه خدمات تلفنی ، اینترنتی و حضوری به مشتریان محترم می باشند.

توضیحات بیشتر

محدود کردن دسترسی کامپیوتر ها به اینترنت را، جداسازی اینترنت می گویند. به عنوان مثال دولت سنگاپور جهت افزایش امنیت اطلاعات از جداسازی اینترنت برای ۱۴۳ هزار دستگاه خود که در مکان های عمومی هستند استفاده کرده است. روش ها و راهکار های بسیاری برای جداسازی اینترنت وجود دارد اما بسیاری از سازمان ها علاقه به استفاده از روش جداسازی فیزیکی دارند. در این روش سازمان ها به طور فیزیکی شبکه و همچنین دامین کامپیوتر هایی که به اینترنت دسترسی دارند را از آن هایی که دسترسی ندارند جدا می کنند. به این روش جداسازی فیزیکی یا به اصطلاح air gap می گویند. به این ترتیب کامپیوتر هایی که در شبکه داخلی هستند به اینترنت دسترسی نداشته و کامپیوتر هایی هم که در خارج شبکه هستند به کامپیوتر های داخلی دسترسی ندارند. استفاده از جداسازی فیزیکی چالش هایی دارد که در مقاله آینده به آن خواهیم پرداخت.

علاوه بر این که تیم فناوری اطلاعات باید اقدام به مدیریت چندین شبکه کند، که خود هزینه های زیادی را برای سازمان به ارمغان خواهد آورد، تیم فناوری اطلاعات باید دستگاه های بسیاری را باید تهیه و مدیریت کنند. به طور معمول در این شرایط یک کاربر دو دستگاه دارد، که باید این دو دستگاه به طور کاملاً جدا مدیریت شوند. یکی از دستگاه های کاربران در شبکه داخلی سازمان مدیریت شده و دستگاه دوم در شبکه ای که به اینترنت دسترسی دارد مدیریت خواهد شد. افزایش دستگاه های مورد استفاده توسط کاربران نه تنها هزینه های اولیه را افزایش می دهد بلکه هزینه های عملیاتی، پشتیبانی و نگه داری را هم افزایش خواهد داد. از طرف دیگر ممکن است که بهره وری کارکنان کاهش بیابد. دلیل اصلی کاهش بهره وری کاربران این است که باید انتخاب کنند که با کدام دستگاه در کدام شبکه هستند و کلی فکر کنند که الآن در کدام شبکه هستند و به طور کلی با محدودیت های زیادی رو به رو خواهند شد.

درحالی که جداسازی اینترنت به صورت فیزیکی و با استفاده از Air Gap ایجاد شده شبکه ها را به گونه ای ایزوله می کند، اما هیچ تضمینی ندارد که شبکه داخلی سازمان به طور کامل از تهدید ها محافظت خواهد شد. کاربران ممکن است هنوز قادر به استفاده از removable media هایی چون فلش ها باشند. به این ترتیب می توانند فایل ها را بین شبکه های مختلف منتقل کنند. در صورتی که یکی از این فایل ها آلوده بوده و توسط کاربران وارد شبکه داخلی شود می توانند به راحتی و از طریق شبکه به دیگر کامپیوتر ها منتقل شود. از طرف دیگر با توجه به وجود چندین شبکه و مدیریت پیچیده آن ها خطاهای انسانی که توسط کارشناسان شبکه ممکن است رخ دهد هم به راحتی می تواند سازمان را با خطر های جبران ناپذیری مواجه کند. کامپیوتر های موجود در شبکه داخلی بالاخره باید پچ و آپدیت شوند که این امر باز هم ممکن است با خطر های خطای انسانی مواجه شود. به این ترتیب که ممکن است در این میان کارشناسان شبکه به طور ناخواسته یک فایل مخرب را هنگام دانلود آپدیت ها و پچ ها دانلود کنند.

یکی از خطراتی که به راحتی می تواند برای سازمان مشکل ساز شود باز هم باج افزار ها هستند. باج افزار ها ممکن است به ناگاه توسط کاربران وارد شبکه داخلی شوند. سازوکار باج افزار ها به گونه ای است که می توانند از طریق پورت های باز شبکه منتقل شوند و به این ترتیب کار شبکه داخلی تمام است.

در دو قسمت قبلی بیان کردیم با افزایش روز افزون حملات و همچنین افزایش تنوع در تکنولوژی هایی که استفاده می کنند و رشد روز افزون ارائه خدمات هک و نفوذ و به طور کلی جرائم اینترنتی به عنوان سرویس (cybercrime as service) سازمان ها نیز باید بتوانند خود را در برابر این تهدید ها محافظت کنند. بنابراین استفاده از تکنولوژی های روز و راهکار های امنیتی قابل اتکا بسیار مهم است. بیان کردیم که جداسازی اینترنت از شبکه داخلی سازمان همچون کاری که دولت سنگاپور انجام داده است، می تواند به ارتقا امنیت شبکه سازمان کمک چندانی کند. اما نکته آنجا است که جداسازی اینترنت به صورت فیزیکی چالش های خود را دارد. هزینه بالای پیاده سازی و پشتیبانی، پیچیدگی در مدیریت زیرساخت با چندین شبکه و افزایش خطاهای انسانی از جمله مهم ترین چالش هایی است که جداسازی اینترنت به صورت فیزیکی با آن رو به رو است. اما با توجه به این چالش ها بهترین راهکار جایگزین جداسازی اینترنت چیست؟ به عبارت دیگر در این دوره با افزایش روز افزون استفاده از دستگاه های قابل حمل و موبایل و همچنین رشد روز افزون cloud نمی توان از به صورت کامل از اینترنت جدا شد، بنابراین راهکار جایگزین جداسازی اینترنت چیست؟

با استفاده از مجازی سازی دسکتاپ و مجازی سازی نرم افزار، تکنولوژی مجازی سازی از دیتاسنتر ها به میز کار کاربران منتقل شد. استفاده از مجازی سازی دسکتاپ و مجازی سازی نرم افزار سازمان ها می توانند به راحتی امنیت شبکه خود را افزایش دهند. یکی دیگر از راهکار های موجود در بسته جایگزین جداسازی اینترنت، راهکار مجازی سازی دسکتاپ و نرم افزار است. استفاده از مجازی سازی دسکتاپ و نرم افزار در کنار مجازی سازی شبکه و ویژگی هایی چون Micro segmentation می تواند از بسیاری از تهدید ها جلوگیری کند. در این بسته راهکار مدیریت هویت ها و دسترسی ها (identity and access management) نیز دیده می شود که با استفاده از آن می توان به مدیریت دسترسی ها پرداخت.

با استفاده از تکنولوژی های موجود در بسته جداسازی اینترنت یعنی دیتاسنتر مبتنی بر نرم افزار، مجازی سازی دسکتاپ و همچنین مدیریت دسترسی ها می توان یک زیرساخت امن را تجربه کرد. دیگر مسئله جداسازی اینترنت نیست، مسئله حفظ امنیت است.

با متمرکز سازی دسکتاپ ها و نرم افزار ها، دسکتاپ های مجازی (VDI) و نرم افزار ها ( نرم افزار های منتشر شده ) در دیتاسنتر مبتنی بر نرم افزار و بر روی سرور های قدرتمند سازمان هستند، که این امر خود سبب افزایش امنیت و همچنین کاهش هزینه های عملیاتی می شود. با استفاده از پلتفرم مجازی سازی دسکتاپ و نرم افزار سیتریکس یا Vmware Horizon شما به مجموعه دسترسی خواهید داشت که می تواند مدل سنتی دسکتاپ های شما را به مدل مدرن و متمرکز شده انتقال دهد، بدون این که نیاز به استفاده از چندین پلتفرم از شرکت های مختلف داشته باشید. در این حالت دیگر کاربران به راحتی می توانند با هر دستگاهی و در هرکجا که به اینترنت متصل هستند با در نظر گرفتن سیاست های سازمان که به صورت خودکار اعمال می شود به داده های خود دسترسی داشته باشند. با توجه به این که تمامی دسکتاپ ها و نرم افزار ها در دیتاسنتر می باشند، به راحتی می توان پچ های امنیتی را برای آن ها منتشر کرد، این متمرکز سازی بسیار بهتر از پچ کردن چندین کامپیوتر پخش شده در سازمان می باشد. نرم افزار ها نیز با استفاده از تکنولوژی های جدید به سرعت قابل به روز رسانی و انتشار هستند.

با استفاده از پلتفرم های مجازی سازی دسکتاپ و نرم افزار چون سیتریکس یا Horizon، داده های شما امن خواهد شد. دلیل این امر آن است که تمامی داده های شما در دیتاسنتر قرار دارد. این دیتاسنترها با استفاده از چندین فایروال محافظت می شوند، به همین دلیل است که می توان گفت که داده ها در مجازی سازی دسکتاپ و مجازی سازی نرم افزار امن خواهند بود. استفاده از پروتکل های HDX و Blast که ویژگی های امنیتی بالایی را دارد می تواند بسیار مفید باشد.

از طرف دیگر با استفاده از مدل Stateless در زیرساخت مجازی سازی دسکتاپ سازمان ها می توانند از آلودگی به بد افزار ها به راحتی جلوگیری کنند. به این ترتیب زمانی که یک کاربر وارد می شود، دسکتاپ ساخته شده و پس از این که از دسکتاپ خارج می شود این دسکتاپ به طور خودکار کاملاً نابود می شود. به این ترتیب اگر کاربر در هنگام استفاده از دسکتاپ یک بد افزار را بر روی دسکتاپ دانلود کرده باشد پس از خارج شدن و با نابود شدن دسکتاپ، این بد افزار نیز حذف خواهد شد. از طرف دیگر سازمان ها می توانند چندین pool بسازند، به عنوان مثال یک pool حاوی دسکتاپ هایی که به اینترنت دسترسی دارند و pool دیگر دسکتاپ هایی که به اینترنت دسترسی ندارند. و با استفاده از مدل Stateless دسکتاپ ها هنگام ورود کاربران ساخته شده و هنگام خروج آن ها حذف خواهند شد.

امنیت اهمیت دارد! دلیلی اصلی که سازمان ها اقدام به جداسازی اینترنت از اینترانت می کنند نیز ارتقا امنیت شبکه داخلی سازمان است. چرا که امروزه دارایی های اصلی سازمان دیجیتالی شده است. یکی از دارایی های مهم سازمان ها لیست مشتریان آن ها است. به این فکر کنید که به هر دلیلی لیست مشتریان که در شرکت های کوچک به صورت یک فایل اکسل و در شرکت ها و سازمان های بزرگ به صورت دیتابیس می باشد، از بین برود. ممکن است سرقت شود، خراب شود، پاک شود و یا قفل شود. خسارت های وارده به دلیل ایجاد مشکلی برای این لیست مشتریان بسیار زیاد خواهد بود. البته این مثال کوچکی از دارایی های مهم سازمان ها به حساب می آید. از طرف دیگر رشد روز افزون جرائم سایبری به عنوان یک سرویس Cybercrime as Service یک تعریف جدید بوجود آورده است. دیگر مسئله این نیست که اگر حمله ای صورت گرفت باید چه کرد؟ مسئله این است که آیا وقتی حمله صورت گرفت آماده ایم؟ در این جاست که جداسازی اینترنت از اینترانت مطرح می شود.

-

به منظور جلوگیری از این اتفاق ها سازمان ها هر روزه هزینه های زیادی را مصرف می کنند و به افزایش امنیت خود می پردازند. آمار ها نشان می دهد که هزینه ارتقا امنیت شبکه و امنیت اطلاعات در سال ۲۰۱۷ نصب به سال ۲۰۱۶ هفت درصد افزایش یافته است. پیش بینی ها نشان می دهد که رقم سرمایه گذاری در بخش امنیت سازمان ها در سال ۲۰۲۰ به ۱۱۳ بیلیون دلار خواهد رسید. تمامی این سرمایه گذاری ها به منظور ایمن سازی شبکه داخلی از تهدید های خارجی و همچنین داخلی است. چرا که سازمان ها و شرکت ها به این نتیجه رسیدند که در صورت عدم سرمایه گذاری در بخش امنیت و غافل شدن از آن، هزینه خسارت هایی که به بار می آید بسیار سنگین تر از این هزینه ها خواهد بود.

تحول دیجیتالی (DT) به سازمان ها این امکان را می دهد تا بتوانند به راحتی و با استفاده از زیرساخت، امکانات و ابتکار های فناوری اطلاعات به سرعت به اهداف تجاری خود برسند. وقتی که فناوری اطلاعات یکی از مهم ترین اولویت های سازمان ها شود مزیت های بسیاری را به دنبال خواهد آورد که از آن ها می توان به موارد روبه رو اشاره کرد. افزایش سرعت درآمدها، نوآوری در سازمان سرعت میگیرد، در فرایند ها بهبود ایجاد می شود و مشتریان بهترین تجربه را از تعامل با سازمان بدست خواهند آورد. اما در این میان امنیت مهم ترین اولویت سازمان ها در تحول دیجیتالی می باشد. افزایش تهدید های سایبری به این معناست که تیم فناوری اطلاعات و امنیت در سازمان ها باید یک قدم جلوتر از تهدیدکنندگان باشند. با این وجود که سازمان های بسیاری در حال افزایش امنیت سایبری خود هستند، اما هنوز اخبار زیادی از سرقت داده ها و نفوذ های زیادی به گوش می رسد. افزایش استفاده از دستگاه های قابل حمل چون تلفن های هوشمند، استراتژی BYOD و همچنین ساختار های ابری خطر های جدیدی به خطر از دست رفتن داده ها می افزاید.